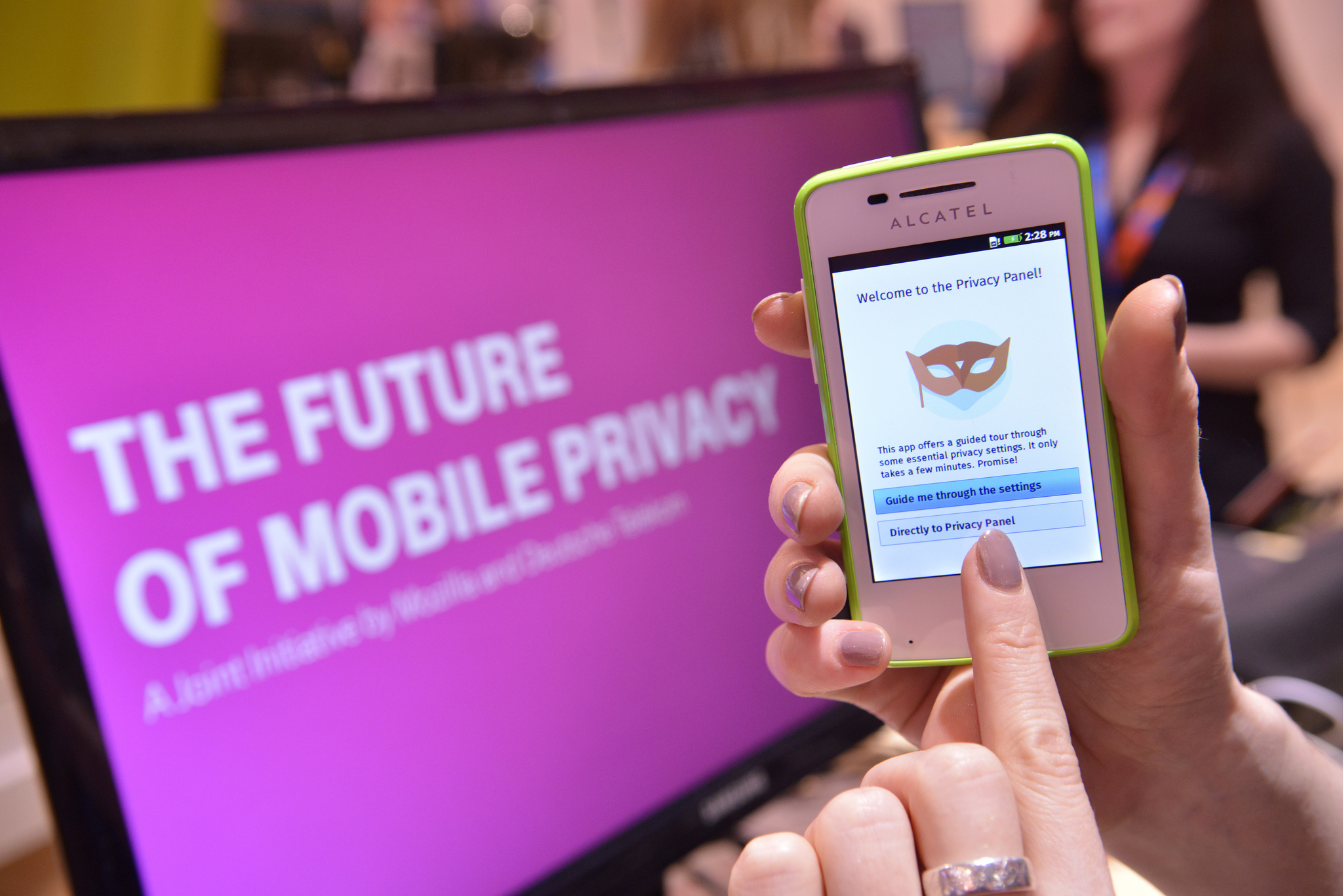

Sur l'écran du téléphone : “Guide des paramètres de sécurité” Photo Mozilla in Europe sur Flickr. prise le 24 février2014. CC-BY 2.0

Une des “plus grosses révélations Snowden à ce jour” est arrivée jeudi, selon le journaliste Glenn Greenwald.

Les espions de la National Security Agency (NSA) des USA et du Government Communication Headquarters (GCHQ) du Royaume-Uni “ont piraté le réseau informatique interne du premier fabricant mondial de cartes SIM, et volé les clés de cryptage utilisées pour la protection du secret des communications par téléphones mobiles dans le monde entier”. Une information obtenue par les documents top-secrets fuités par Edward Snowden.

Qu'ont fait au juste les agences d'espionnage ? Explications du journaliste Jeremy Scahill (qui collabore aussi à The Intercept avec Greenwald) :

The NSA & GCHQ covertly stole millions of encryption keys used to protect your mobile phone communications: http://t.co/dVjLuxl4k3

— jeremy scahill (@jeremyscahill) February 19, 2015

La NSA et le GCHQ ont dérobé subrepticement des millions de clés de cryptage utilisées pour protéger vos communications mobiles

Les clés de cryptage permettent de garder les communications cryptées à l'abri des tiers, tels que les Etats. Dans le cas de la technologie mobile, la clé est stockée dans la carte SIM [pdf ; NdT : pour des explications techniques en français, voir ici], et l'opérateur mobile détient également une clé.

Les communications sont cryptées entre l'opérateur et le téléphone seulement, ce qui veut dire que l'opérateur peut utiliser sa clé pour accéder à vos données. Normalement, un opérateur mobile ne va transmettre la clé que s'il est requis de le faire par les représentants de la loi. Par leur intrusion dans le système informatique de Gemalto, [multinationale d'origine française] premier fabricant mondial de cartes SIM, les deux agences d'espionnage sont en capacité de contourner la loi et accéder aux clés de cryptage SIM pour potentiellement des milliards d'utilisateurs de téléphones mobiles, et de déchiffrer appels téléphoniques, S.M.S et autres contenus.*

Sur Twitter, beaucoup de lecteurs n'ont pas semblé surpris par ces dernières révélations, après toutes les fuites qui les ont précédées.

@AnonyOps a questionné l'utilité du piratage :

It must be asked again, now that we know GCHQ/NSA have basically pwned everything: Why do we still have crime? How is ISIS even a thing?

— Anonymous (@AnonyOps) February 20, 2015

La question se pose à nouveau, maintenant que GCHQ/NSA ont en fait pnwedé tout [ce qui existe] : pourquoi y a-t-il encore de la criminalité ? Comment l'EI peut-il seulement exister ?

Eric King de Privacy International ironise :

Who thinks it's a good idea to give Cameron a “golden key”, now we've learned spies have been able to steal millions of them in the past.

— Eric King (@e3i5) February 20, 2015

Qui croit que c'est une bonne idée de donner à Cameron une “clé en or” maintenant que nous avons appris que les espions ont pu en dérober des millions dans le passé. [NdT : jeu de mots sur les noms du premier ministre britannique et de l'auteur d'un livre à succès sur le “revival” chrétien]

Autre question intéressante soulevée par l'affaire : qui est affecté par le piratage ? The Intercept établit que les clients de Gemalto incluent les opérateurs étatsuniens AT&T, T-Mobile, Verizon et Sprint, ainsi que 450 opérateurs de réseaux sans fil à travers le monde.

“L'entreprise travaille dans 85 pays et possède plus de 40 unités de production”, est-il indiqué. L'article mentionne également Vodafone (Europe), Orange (France), EE (Europe), Royal KPN (Pays-Bas), China Unicom, NTT (Japon) et Chungwa Telecom (Taïwan), ainsi que “des dizaines d'opérateurs de réseaux sans fil dans toute l'Afrique et le Moyen-Orient”. Un coup d'oeil sur le site web de Gemalto dévoile des partenariats avec China Mobile et le Sud-Africain MTN ; la page Wikipédia de la société fait aussi apparaître des clients en Turquie et en Italie.

Des lecteurs ont également exprimé leur irritation contre l'espionnage sans fin des deux pays.

Claudio Guarnieri, un spécialiste italien du malware (logiciels malveillants), a tweeté :

United Kingdom is a European Union member state. It's time the Commission sanctions the British for #GCHQ hacking of other member states.

— Claudio (@botherder) February 20, 2015

Le Royaume-Uni est un pays membre de l'Union Européenne. Il est temps que la Commission sanctionne les Britanniques pour le piratage par le GCHQ des autres Etats membres.

Maher Arar, un Canadien d'origine syrienne jadis livré par les USA à la Syrie où il aurait été torturé en prison, a écrit :

Obama isn't at war w/ Islam but the target of the NSA malware in the US & UK were all Islamic activists & scholars: http://t.co/eSypJtGYKe

— Maher Arar (@ArarMaher) February 19, 2015

Obama n'est pas en guerre avec l'islam mais la cible du logiciel malveillant de la NSA aux USA et Royaume Uni était tous les militants et clercs musulmans

Gemalto, l'entreprise au centre de l'affaire, n'a pas encore réagi publiquement, mais une vidéo du fabricant fait état de ses bonnes intentions [NdT : Selon cet article de l'Express, le président non-exécutif de Gemalto serait un proche de la CIA et de la NSA] :

*Il faut relever que ceci ne permet pas à la NSA et au GHCQ d'accéder aux appels, SMS et autres communications qui sont cryptées par des moyens autres et additionnels, comme des outils tels que RedPhone ou ChatSecure. Pour plus d'information sur la sécurisation des mobiles, voyez Surveillance Self-Defense ou Security in a Box.